SEGURIDAD INFORMÁTICA

En TYSO Panamá lo mas importante es garantizar la seguridad de sus clientes. Por tal motivo hemos creado un departamento dedicado a la seguridad informática ó Ethical Hacking.

¿Qué es Ciberdelito?

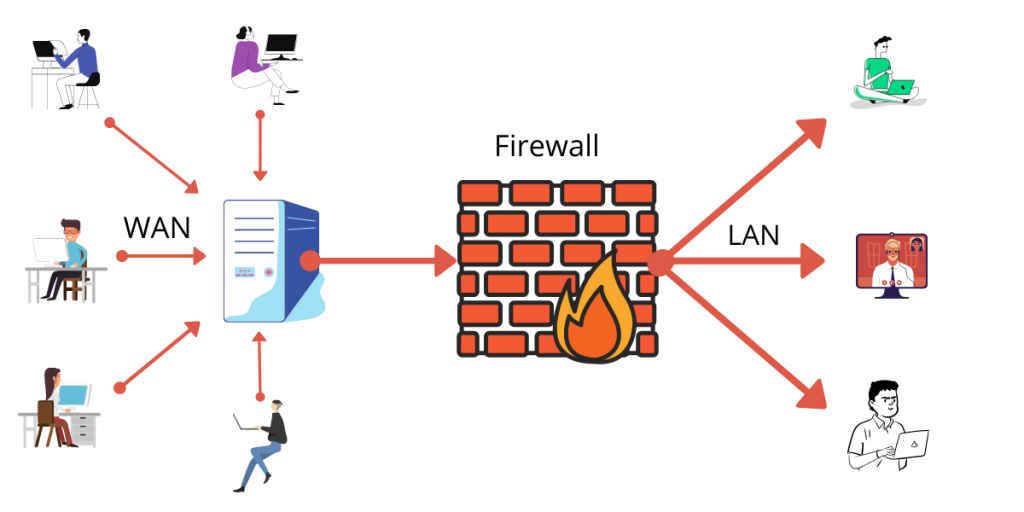

El ciberdelito o delito informático es todo aquel acto ilegal realizado por un ciberdelincuente en el espacio digital a través de las redes informáticas y diversos dispositivos electrónicos. Dichos actos ilegales atentan la integridad, confidencialidad de los datos de los sistemas informáticos, y tienen el objetivo de estafar y robar datos.

¿De qué debemos protegernos?

Ingieneria Social: es la práctica de obtener información confidencial a través de la manipulación de usuarios legítimos.

Phishing: Quizá el ataque más simple pero muy efectivo sea engañar a un usuario llevándolo a pensar que un administrador del sistema está solicitando una contraseña para varios propósitos legítimos.

Malware: El término "malware" abarca varios tipos de ataques, incluyendo spyware, virus y gusanos. El malware utiliza una vulnerabilidad para romper una red cuando un usuario hace clic en un enlace o archivo adjunto de correo electrónico peligroso "plantado", que se utiliza para instalar software malintencionado en el sistema.

¿Qué es Ethical Hacking?

Se define a través de lo que hacen los profesionales que se dedican a ello, es decir, los piratas informáticos éticos. Estas personas son contratadas para hackear un sistema e identificar y reparar posibles vulnerabilidades, lo que previene eficazmente la explotación por hackers maliciosos. Son expertos que se especializan en las pruebas de penetración de sistemas informáticos y de software con el fin de evaluar, fortalecer y mejorar la seguridad.

Este tipo de pirata informático a menudo se denomina como hacker de ‘sombrero blanco’ (White hat), con el fin de diferenciarlos de los piratas informáticos criminales, que se conocen como hackers de ‘sombrero negro’.

Una de las armas más poderosas en la lucha contra los ciberdelincuentes ha sido la de los piratas informáticos. Los profesionales con un profundo conocimiento de cómo penetrar en la seguridad de una infraestructura en línea se implementan comúnmente para encontrar vulnerabilidades que aquellos del otro lado del espectro de piratería moral buscarían explotar.

CERTIFICADOS